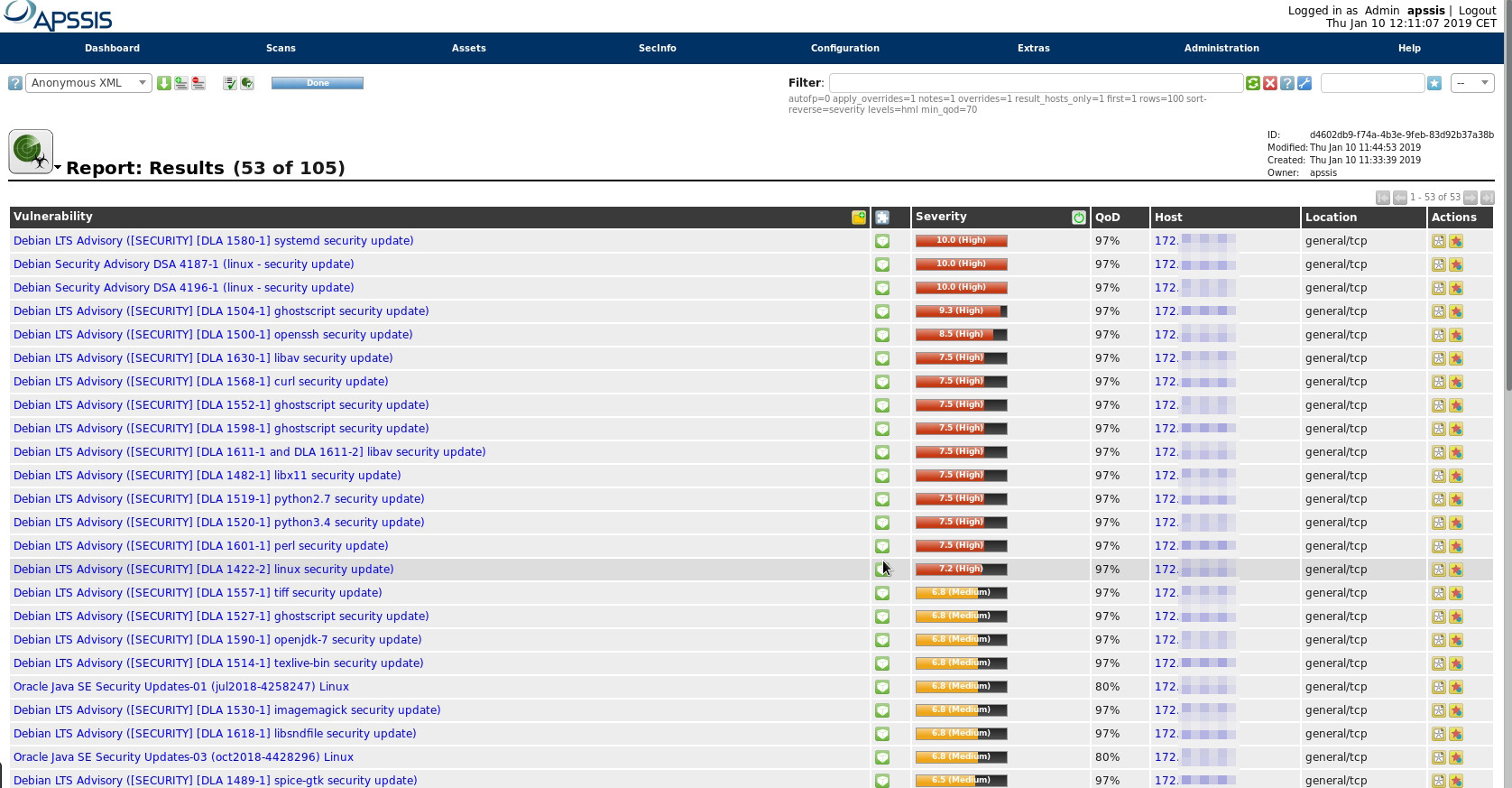

AlgoSecure | Scanner de vulnérabilités : insuffisants pour évaluer sa sécurité, faut-il passer au pentest ?

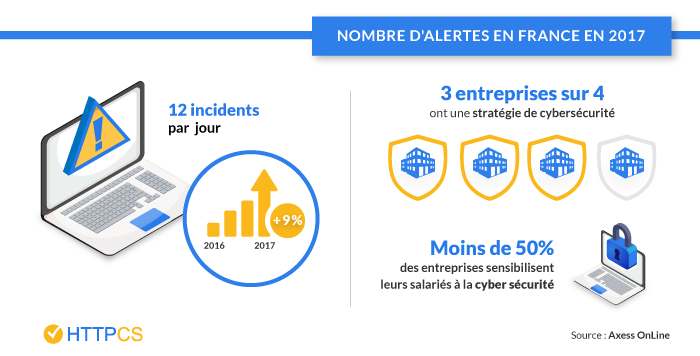

Pourquoi implémenter une solution de détection des vulnérabilités au sein de votre entreprise ? - ITnation | L'actualité des professionnels de l'IT au Luxembourg

![Replay 🎬 ] - Rendez-vous Santé & Cybersécurité : prévenir les attaques grâce au scanner de vulnérabilité - ITrust Replay 🎬 ] - Rendez-vous Santé & Cybersécurité : prévenir les attaques grâce au scanner de vulnérabilité - ITrust](https://www.itrust.fr/wp-content/uploads/2021/06/IKare-webinar-CAIH-simple-v2.jpg)

Replay 🎬 ] - Rendez-vous Santé & Cybersécurité : prévenir les attaques grâce au scanner de vulnérabilité - ITrust

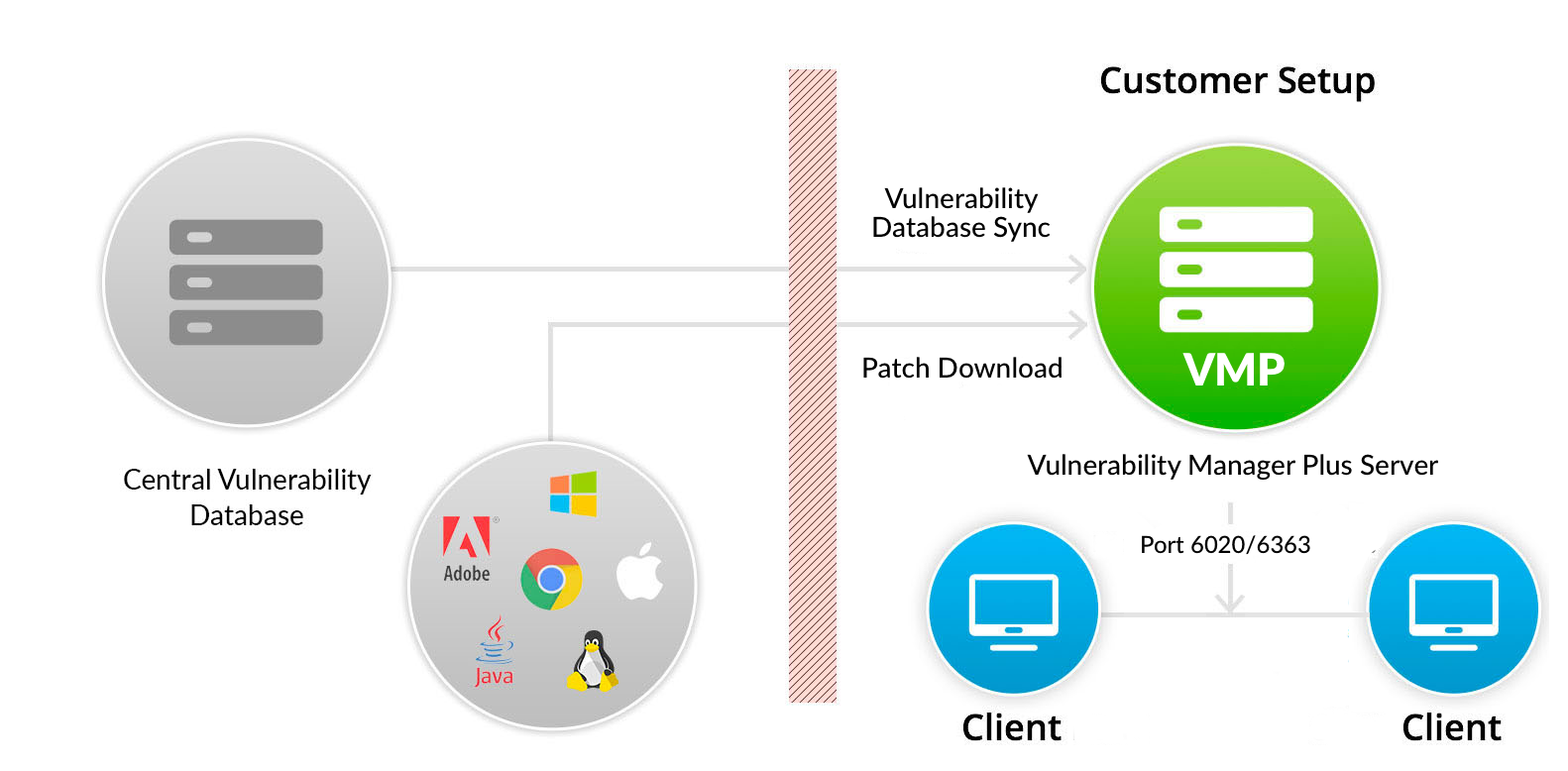

Qu'est-ce qu'un scanner de vulnérabilité ? | Outil d'analyse des vulnérabilités - ManageEngine Vulnerability Manager Plus

Scanner de vulnérabilité Nessus Logiciel informatique Sécurité informatique Test de pénétration, Représentant des fabricants, png | PNGEgg